Les rançongiciels sont un problème de cybersécurité qui touche les entreprises du monde entier, et beaucoup d’entre elles les ont acceptés comme une éventualité ou un coût de fonctionnement. Mais qu’est-ce qu’un ransomware, comment fonctionne-t-il et peut-on l’éviter ?

Qu’est-ce qu’un ransomware ?

Un ransomware est un type de logiciel malveillant. Les ransomwares attaquent et infectent les fichiers de votre ordinateur avec un logiciel malveillant. Il corrompt le secteur de démarrage de votre ordinateur ou crypte les fichiers informatiques. Votre système a été enlevé et vous ne pouvez plus accéder à votre système d’exploitation et à vos fichiers jusqu’à ce que vous acceptiez de payer une rançon, généralement en bitcoins intraçables. Ce que vous payez est une clé de chiffrement pour nettoyer votre système.

Remarque : au cours du deuxième trimestre de 2019, le paiement moyen d’une rançon au Royaume-Uni était de 36 295 $, soit une augmentation de plus de 184 % par rapport au trimestre précédent.

Comment les ransomwares font-ils leur sale boulot ?

Les ransomwares se propagent principalement par le biais de pièces jointes d’emails de phishing, c’est-à-dire par l’ingénierie sociale. Une autre source est constituée par les sites Web infectés ou les “drive-by downloads” qui infectent le site Web cible et pénètrent dans le réseau de la victime.

Quels sont les types de ransomware ?

La variété la plus courante de ransomware est le ransomware de chiffrement ou cryptoware. D’autres types de ransomware, basés sur le résultat de l’attaque, incluent :

Crypto-Ransomware – Crypte les fichiers de votre ordinateur pour contraindre la victime à payer une somme d’argent déterminée en échange d’une clé de décryptage. Les auteurs ont proposé une offre de décryptage gratuite à usage unique pour un seul fichier afin de prouver à la victime qu’ils ont la capacité de libérer leur système.

Locker Ransomware – Verrouille le système et exige un paiement pour y accéder à nouveau. Ce ransomware peut être accompagné d’un faux message des forces de l’ordre prétendant que vous avez été impliqué dans une activité illégale. Vous ne pouvez retrouver l’accès au système qu’en payant une “amende”.

Mobile Device Ransomware – Verrouille de façon permanente un appareil mobile ou vole ses données sensibles, et exige une rançon pour le déverrouiller ou restituer les données.

IoT (Internet of Things) Ransomware – Bloque l’accès ou désactive un dispositif IoT connecté à l’internet, par exemple un système de sécurité ou de surveillance domestique. Là encore, le pirate exige le paiement d’une rançon pour réactiver le système.

Scareware Ransomware – Vous recevez un barrage de pop-ups effrayants vous avertissant que votre système est infecté par un virus. Le message vous suggère d’acheter un produit anti-virus ou d’appeler un numéro pour obtenir de l’aide. Ces fenêtres pop-up semblent geler la fenêtre du navigateur.

Votre entreprise doit-elle s’inquiéter des ransomwares ?

Oui. Les petites entreprises sont particulièrement vulnérables. En fait, deux tiers des petites entreprises employant de 10 à 49 personnes ont subi une forme de cyberattaque, ce qui représente un nombre vertigineux d’environ 130 000 entreprises.

Dans le cas des ransomwares, le coût moyen de remédiation d’une attaque réussie est de 761 000 dollars. Selon le rapport “Services Cyber Front Lines Report” de CrowdStrike, les ransomwares, les attaques par déni de service (DDoS) et les logiciels malveillants destructeurs sont les principales causes de perturbation des activités – en fait, 36 % de ces perturbations.

Que faire en cas d’attaque par ransomware ?

Connaître les symptômes

Au départ, vous pouvez voir des messages d’erreur lorsque vous essayez d’ouvrir certains fichiers. Ou un indicateur évident que votre système a été infecté par un ransomware est un message sur l’écran verrouillé de votre ordinateur, avec des instructions de rançon. Il peut aussi générer un message d’avertissement avec un compte à rebours.

Prenez des mesures rapides

Retirez l’appareil infecté du réseau. N’oubliez pas que les crypto-orques cherchent agressivement à se connecter à d’autres ordinateurs et à tout dispositif de stockage externe. Sachez également que vous n’êtes peut-être pas la seule victime, alors faites passer le mot.

Identifiez le type d’infection

La bonne nouvelle est qu’un gramme de prévention vaut une tonne de remèdes. La mauvaise nouvelle est qu’une fois que le ransomware est entré et a verrouillé votre système, il n’y a pas grand-chose que vous puissiez faire, à part payer la rançon ou restaurer votre système par le biais d’un système de sauvegarde isolé ou protégé.

L’autre bonne nouvelle est qu’il est parfois possible d’obtenir de l’aide pour retrouver l’accès aux fichiers infectés sans avoir à payer. Une organisation, NoMoreRansom.org, dispose d’un référentiel d’applications anti-ransomware et de clés de décryptage qui permettent de vaincre certains types de ransomware.

Surmontez votre embarras et signalez l’attaque de ransomware

Aux États-Unis, le FBI exhorte les victimes de ransomware à signaler tout incident de ransomware, quelle qu’en soit l’issue. Ce signalement permet aux forces de l’ordre de mieux comprendre les menaces et constitue une base pour les enquêtes en cours sur les ransomwares. Au Royaume-Uni, les victimes de cybercriminalité et de fraude peuvent se connecter au site Web du National Fraud & Cyber Crime Reporting Centre et suivre les instructions de signalement.

Évaluez vos options

Votre première option, évidente, est de payer la rançon. C’est généralement une mauvaise idée, car le paiement de la rançon récompense et encourage l’activité des ransomwares et perpétue une mauvaise conduite. Selon le rapport de Telstra sur la cybersécurité publié il y a quelques années, 60 % des organisations australiennes ont été victimes d’un ransomware au cours d’une période de 12 mois. Sur ce nombre, 57 % ont payé la rançon. Toutefois, environ une sur trois n’a pas récupéré ses fichiers.

Les autres options consistent à essayer de supprimer le logiciel malveillant. La suppression complète et réussie d’un ransomware est difficile. Certains professionnels de la sécurité sur Internet ont mis au point des outils de décryptage qui permettent de récupérer certaines données, mais le Centre national de cybersécurité conseille de prendre des précautions avant de soumettre vos appareils déjà infectés à des outils inconnus.

La meilleure option, et la plus fiable, consiste à tout réinstaller depuis le début. Vous devrez effacer complètement tous les systèmes et les périphériques de stockage. Cela inclut le reformatage de tous les disques durs afin d’expurger tous les vestiges du logiciel malveillant.

Comment prévenir une attaque par ransomware ?

Le meilleur moyen de prévenir une telle attaque est de maintenir le système d’exploitation de votre ordinateur à jour. Les versions les plus récentes de Windows 10 et de Mac OSX sont moins vulnérables aux intrusions de logiciels malveillants. Microsoft et Apple fournissent des mises à jour et des correctifs périodiques lorsque de nouvelles menaces apparaissent.

Parmi les autres précautions à prendre, citons les actions suivantes :

- Activez la protection pare-feu intégrée de votre système d’exploitation et sauvegardez vos données sur un périphérique externe.

- Soyez attentif aux courriels de phishing. Ne cliquez pas sur des liens ou ne téléchargez pas de pièces jointes provenant de sources inconnues ou suspectes. Ces liens peuvent vous conduire sur le dark web et ces fichiers image d’apparence innocente peuvent être des vecteurs de logiciels malveillants déguisés.

- Ne chargez pas de macros dans les programmes Office, et choisissez toujours “afficher l’extension de fichier caché”. Si cette extension de fichier cachée est “.exe” ou “.zip”, il s’agit probablement d’un malware.

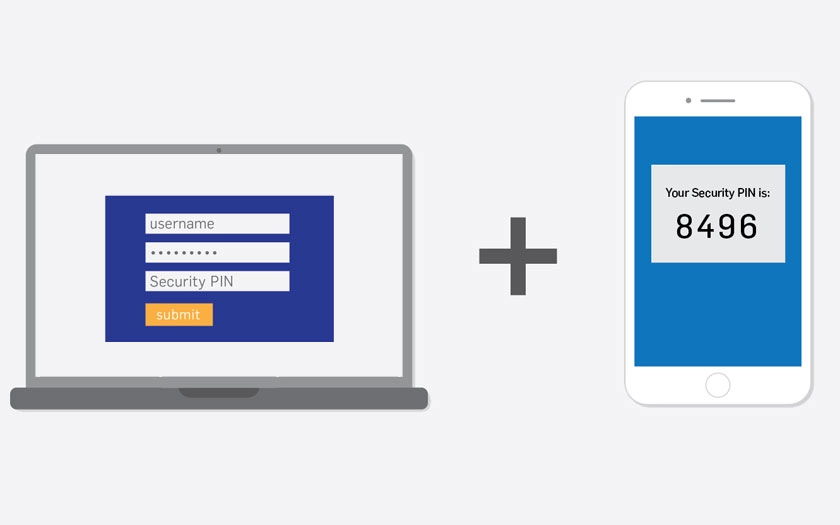

- Activez l’authentification à deux facteurs du mot de passe et autorisez soigneusement la liste blanche des applications. Remarque : l’authentification à deux facteurs signifie que vous avez besoin d’un autre authentifiant pour vous connecter à un site Web sécurisé. Vous saisissez votre mot de passe, et vous recevez un authentifiant

- temporaire par e-mail ou par smartphone.

- Restez à l’écart des sites de téléchargement illégal. Ce sont des boîtes de Petri pour une myriade de types de logiciels malveillants.

- Recherchez le “S” après l’en-tête de l’adresse “HTTP” pour garantir des connexions cryptées.